Con este post comienzo a incluir las soluciones a retos de la categoría 'Binary Exploitation' de la competición Sunshine CTF 2020.

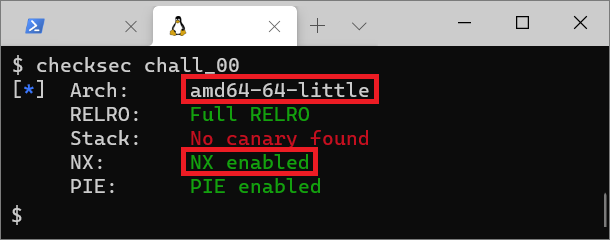

En esta primera entrada la solución al desafío que lleva por título "speedrun00", y que, en mi opinión, presenta un nivel de dificultad bajo (★★☆☆☆).- Enunciado:- Solución: Se proporciona un archivo ejecutable (chall_00) y lo primero que hago es ejecutarlo; se me pide que introduzca una cadena, incluyo una cadena larga ('AAA…A') y veo que el binario es vulnerable a un desbordamiento de ‘buffer’ (en inglés, ‘buffer overflow’):Después, compruebo los mecanismos de seguridad del binario utilizando ‘checksec’:Se trata de un binario de 64 bits y como se ve en la figura anterior NX está habilitado, por lo que ya sé que no podré inyectar ‘shellcode’ en la pila (en inglés, ‘stack’) para ejecutarlo.

Decompilo el binario con ’Ghidra’:

Veo que el ‘buffer’ tiene un tamaño de 56 bytes y que si el valor de local_c o local_10, variables locales de main(), es igual a ‘0xfacade’ se realiza una llamada a system() y se obtiene una ‘shell’.Por tanto, mi plan de ataque consiste en hacer que la variable local_c tenga el valor ‘0xfacade’ (aunque podría hacerse lo mismo con local_10), con lo que se obtendrá una ‘shell’, se podrá buscar y ver la flag, y, en consecuencia, se resolverá este reto.

Si no me equivoco, gráficamente el contenido de la pila sería el siguiente:

Ahora, desensamblo la función main() utilizando ’gdb’:

Y, efectivamente, veo que tras gets(), cuya utilización es bien conocida como una vulnerabilidad porque es susceptible a un ataque de desbordamiento de ‘buffer’, ya que no controla el tamaño de la entrada introducida por el usuario, y, por tanto, se pueden sobrescribir datos más allá del tamaño asignado al mismo, se compara el contenido de una variable local de la función main(), en la dirección RBP (en inglés, ‘Base Pointer register’) – ‘0x4’, con el valor ‘0xfacade’, y si es igual a dicho valor se llama a la función system() y se obtiene una ‘shell’.

Ahora, desensamblo la función main() utilizando ’gdb’:

Y, efectivamente, veo que tras gets(), cuya utilización es bien conocida como una vulnerabilidad porque es susceptible a un ataque de desbordamiento de ‘buffer’, ya que no controla el tamaño de la entrada introducida por el usuario, y, por tanto, se pueden sobrescribir datos más allá del tamaño asignado al mismo, se compara el contenido de una variable local de la función main(), en la dirección RBP (en inglés, ‘Base Pointer register’) – ‘0x4’, con el valor ‘0xfacade’, y si es igual a dicho valor se llama a la función system() y se obtiene una ‘shell’.

Por tanto, creo un pequeño ‘exploit’ en python que envíe 60 bytes (0x40) de relleno y luego ‘0xfaccade’, con lo que sobrescribiré el valor de la variable local local_c de main() con el valor deseado, la comparación se realizará con éxito y se abrirá una ‘shell’:

from pwn import *

payload = 'A' * 60

payload += '\xde\xca\xfa'

p = remote('chal.2020.sunshinectf.org', 30000)

p.sendline(payload)

p.interactive()

Lo ejecuto:

A partir de que se abra la ‘shell’, lo único que queda por hacer es buscar la flag en el servidor. Veo que hay un fichero llamado flag.txt que contiene la solución a este reto: sun{burn-it-down-6208bbc96c9ffce4}

Comentarios

Publicar un comentario