En este post la solución a otro de los retos de la categoría "Forense" de la edición de 2018 de CyberOlympics, competición en modalidad 'on-line', estilo 'Capture the Flag' y formato 'Jeopardy' dirigida a centros educativos y organizada por el Instituto Nacional de Ciberseguridad (INCIBE) en el marco de la actividad llamada CyberCamp.

En mi opinión este desafío presentaba un nivel de dificultad alto (★★★★☆).

Su enunciado decía lo siguiente: Realizando una serie de pruebas forenses en el equipo de unos presuntos grupos de ciberdelincuentes de la Depp Web relacionados con el tráfico de armas se localizan ciertos ficheros de los que se sospecha que se transmiten mensajes secretos. Nadie ha sido capaz de revelar un mensaje detrás de estas capturas, por lo que te envían una muestra confiando en tu pericia en análisis forense.

Solución: abro con 'Wireshark' el archivo asociado al reto (captura.pcapng) y veo que, al igual que en este reto, los paquetes capturados se corresponden con el tráfico de un dispositivo USB (teclado, ratón, memoria, etc.):

Al igual que en el reto mencionado anteriormente, tampoco veo paquetes que me puedan indicar el tipo de dispositivo USB al que corresponde este tráfico.

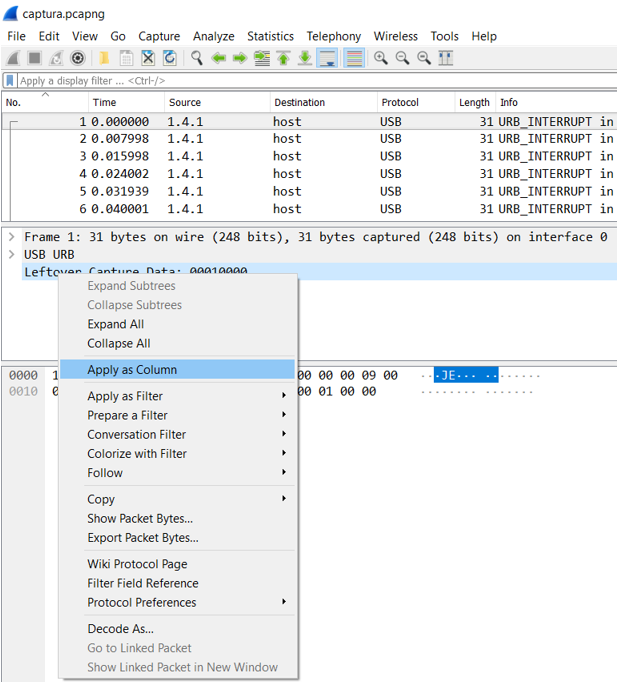

En esta ocasión el número de paquetes capturados es mucho mayor y, como ya dije en dicho reto, el campo 'Leftover Capture Data' contiene los datos capturados del dispositivo USB. Inicialmente, actúo de la misma forma que en el citado desafío, es decir, para ver en la sección superior de wireshark los valores de este campo en todos los paquetes, y así poder analizarlos más cómodamente, incluyo ese campo como una columna más y veo que todos ellos muestran un valor hexadecimal de longitud 4 Bytes y cuando contienen un valor diferente a '00' éstos se encuentran en los tres primeros Bytes (además, el primero de ellos parece ser siempre '00' o '01'):

Descartado el teclado USB como dispositivo, ya que si así fuera el valor del campo 'Leftover Capture Data' debería tener 8 Bytes de longitud (ver formato en el post del citado reto), ¿qué tipo de dispositivo USB ha generado el tráfico?. En esta ocasión llego a la conclusión, me sirve mucho la investigación ya realizada por Internet para el reto mencionado, de que se podría tratar del tráfico generado por un ratón USB.

Tal y como se ha indicado, el primer Byte es siempre 0x00 o 0x01 (se correspondería con el botón del ratón), el segundo Byte sería el valor "X" (es decir, mediría el movimiento horizontal del ratón), el tercer Byte sería el valor "Y" (es decir, mediría el movimiento vertical del ratón) y el resto de Bytes (en nuestro caso un Byte) es siempre 0x00 (el resto de Bytes, del cuarto al enésimo, serían opcionales).

Una vez explicado esto, a partir del archivo proporcionado en el reto (captura.pcapng), utilizo 'tshark' para extraer esos 4 Bytes de los paquetes de tráfico:

Primer script:

Segundo script:

Es decir: Flag{verdadero_arte}.

En mi opinión este desafío presentaba un nivel de dificultad alto (★★★★☆).

Su enunciado decía lo siguiente: Realizando una serie de pruebas forenses en el equipo de unos presuntos grupos de ciberdelincuentes de la Depp Web relacionados con el tráfico de armas se localizan ciertos ficheros de los que se sospecha que se transmiten mensajes secretos. Nadie ha sido capaz de revelar un mensaje detrás de estas capturas, por lo que te envían una muestra confiando en tu pericia en análisis forense.

Solución: abro con 'Wireshark' el archivo asociado al reto (captura.pcapng) y veo que, al igual que en este reto, los paquetes capturados se corresponden con el tráfico de un dispositivo USB (teclado, ratón, memoria, etc.):

Al igual que en el reto mencionado anteriormente, tampoco veo paquetes que me puedan indicar el tipo de dispositivo USB al que corresponde este tráfico.

En esta ocasión el número de paquetes capturados es mucho mayor y, como ya dije en dicho reto, el campo 'Leftover Capture Data' contiene los datos capturados del dispositivo USB. Inicialmente, actúo de la misma forma que en el citado desafío, es decir, para ver en la sección superior de wireshark los valores de este campo en todos los paquetes, y así poder analizarlos más cómodamente, incluyo ese campo como una columna más y veo que todos ellos muestran un valor hexadecimal de longitud 4 Bytes y cuando contienen un valor diferente a '00' éstos se encuentran en los tres primeros Bytes (además, el primero de ellos parece ser siempre '00' o '01'):

Tal y como se ha indicado, el primer Byte es siempre 0x00 o 0x01 (se correspondería con el botón del ratón), el segundo Byte sería el valor "X" (es decir, mediría el movimiento horizontal del ratón), el tercer Byte sería el valor "Y" (es decir, mediría el movimiento vertical del ratón) y el resto de Bytes (en nuestro caso un Byte) es siempre 0x00 (el resto de Bytes, del cuarto al enésimo, serían opcionales).

$ tshark -r captura.pcapng -T fields -e usb.capdata > mouse.txt

Y, finalmente, a partir de esta información creo que sólo quedaría plotear los movimiento del ratón para obtener la flag. Investigando por Internet encuentro dos scripts en python para ello, e incluso software como 'gnuplot'. En este post voy a utilizar los dos scripts hallados y pongo el resultado obtenido con cada uno de ellos:Primer script:

Segundo script:

Es decir: Flag{verdadero_arte}.

Comentarios

Publicar un comentario